Tentativele de fraudă cibernetică sunt la ordinea zilei pentru orice persoană cu un telefon mobil și o conexiune la internet, iar știrile privind atacuri de amploare asupra sistemelor companiilor din sectoare strategice și chiar ale instituțiilor de bază ale statului sunt din ce în ce mai frecvente. Specialiștii Directoratului Național de Securitate Cibernetică (DNSC) arată, într-un răspuns pentru Gândul, că România a fost afectată în ultimii ani de o creștere semnificativă a atacurilor cibernetice, reflectând tendințele globale și regionale în materie de amenințări digitale.

- Dacă ne uităm doar la evenimente de securitate cibernetică semnalate de senzorii DNSC, se remarcă o creștere de 5,6 milioane de astfel de instanțe în 2024, față de 2023.

- Potrivit Raportului ENISA privind peisajul amenințărilor cibernetice pentru anul 2024, precum și altor analize recente, atacurile cibernetice au evoluat semnificativ ca volum și complexitate.

Numărul evenimentelor de securitate cibernetică relevante, extrase din senzorii de detecție instalați sau configurați de către DNSC, a ajuns la peste 27 de milioane de cazuri în 2024, față de cele 21,5 milioane semnalate în anul precedent.

Dacă vorbim de atacuri înregistrate și urmărite de specialiștii DNSC, numărul din 2024 este într-o ușoară scădere, ceea ce nu le face deloc mai puțin „ingenioase” și periculoase. Coform statistiticilor DNSC transmise la solicitarea Gândul, în 2024 au fost 8.852 de incidente, față de cele 9.881 raportate în 2023.

Statistici și tendințe privind atacurile cibernetice

Avansul tehnologic accelerat și dependența crescândă de infrastructura digitală au amplificat riscurile cibernetice, transformându-le într-o preocupare semnificativă la nivel global, iar anul 2024 a marcat o intensificare a acestor amenințări, conturând un peisaj digital volatil și imprevizibil, arată Cezar Bărbuceanu, expert Politici, Strategii și Cooperare în Securitate Cibernetică din cadrul DNSC, într-un răspuns detaliat privind tendințele din acest domeniu cu impact atât la nivel individual, dar și în mediul economic și instituțional.

„Intensificarea războiului hibrid purtat de Federația Rusă în contextului războiului de agresiune declanșat în Ucraina, în 2022, a continuat să influențeze peisajul cibernetic global în 2024. Acest conflict a consolidat rolul hacktivismului și al grupărilor APT (Advanced Persistent Threat) ca instrumente strategice, demonstrând capacitatea acestor actori de a influența și derula campanii complexe asupra infrastructurilor IT&C din spațiul cibernetic național civil”, explică specialistul DNSC.

Datele DNSC arată că anul trecut, la nivel național s-au înregistrat următoarele tipuri de atacuri cibernetice:

Distributed Denial of Service (DDoS):

- 2 în domeniul energiei: Rompetrol și Mol România;

- 17 la nivelul sistemului bancar: Alpha Bank, Banca Transilvania, Banca Comercială Română, Creditcoop, Exim Bank, Edificium, Banca Națională a României, Banca Română de Credite și Investiții, Bursa de Valori București, Fondul de Garantare a Depozitelor Bancare;

- 3 în infrastructură digitală / telecomunicații: Orange, Telekom, GTS;

- 12 în transport: Compania Națională de Căi Ferate (CFR), Compania Națională de Administrare a Infrastructurilor Rutiere (CNAIR), Compania Națională Aeroporturi București, Portul Constanța, Astra Trans Carpatica Feroviar, Aeroportul Băneasa, Metrorex;

- 13 în administrația publică centrală și locală: Guvern, Serviciul de Telecomunicații Speciale, Directoratul Național de Securitate Cibernetică, Ministerul Afacerilor Interne, Senat, Ministerul Afacerilor Externe, Ministerul Dezvoltării Lucrărilor Publice și Administrației, Ministerul Turismului, Primăria Municipiului București;

Website defacement (inclusiv, dar fără a se limita la paginile oficiale ale unor partide politice, de exemplu Alianța pentru Unirea Românilor);

Ransomware:

- 20 de instituții publice;

- 13 persoane fizice;

- 68 de persoane juridice;

Brute-force, de exemplu atacurile care au vizat infrastructurile Primăriei Municipiului București, Societății de Transporturi București, Autorității Feroviare Române, Universității din București, având la bază IP-uri sursă găzduite în Rusia.

„Hacktiviști independenți sau afiliați unor grupuri precum NoName057(16) au susținut atacuri constante asupra site-urilor media și infrastructurilor digitale din Europa, iar activitatea combinată a acestor grupuri a evidențiat faptul că linia dintre hacktivism și operațiunile APT, sponsorizate de către stat, devine tot mai fină, contribuind astfel la escaladarea dimensiunii cibernetice a conflictului hibrid”, precizează Cezar Bărbuceanu.

Principalele amenințări

În cursul anului 2024, la nivelul DNSC au fost raportate și avute în atenție, cu precădere, următoarele amenințări:

- Ransomware: Această amenințare a continuat să fie prezentă, fiind asociată aproape în totalitate cu grupări pro-ruse precum Lockbit, Lynx, Akira și RansomHub, care s-au remarcat prin activitatea lor intensă. Aceste atacuri au vizat atât organizațiile mari, cât și întreprinderile mici și mijlocii, cauzând perturbări operaționale semnificative.

- Malware: Peisajul malware a devenit tot mai diversificat, fiind utilizate echipamente software de tip infostealer, preponderent AgentTesla, FormBook și RedLine. Tacticile de distribuție au evoluat, atacatorii utilizând în mod intens metode precum fișierele OneNote și ISO/LNK dar și arhive protejate prin parolă, ceea ce face detectarea și prevenirea mai dificile.

- Ingineria socială: Phishing-ul rămâne un vector de atac preferat. Utilizarea Inteligenței Artificiale (IA) pentru crearea de mesaje mai convingătoare și a tehnologiei Deepfake pentru atacuri de tip vishing adaugă un nivel suplimentar de complexitate. În plus, spoofing-ul telefonic a devenit o tehnică din ce în ce mai frecvent utilizată.

- Atacuri DDoS: Numărul atacurilor Distributed Denial-of-Service (DDoS) a scăzut datorită implementării metodelor de protecție bazate pe filtrarea traficului, dar acestea continuă să reprezinte o amenințare, fiind preferată de grupări precum NoName057(16). În principal, ele vizează sectorul public și cel al infrastructurilor critice.

- Atacuri asupra lanțului de aprovizionare: Grupările de tip Advanced Persistent Threat (APT) și-au intensificat eforturile de a compromite lanțurile de aprovizionare, vizând în special angajații cu privilegii extinse. Atacurile au un impact devastator, deoarece permit actorilor rău intenționați să acceseze simultan sistemele și datele mai multor organizații.

Cea mai mare pondere, aproximativ o treime din totalul incidentelor, conform datelor colectate, o au cele de phishing, și în 2024, și în 2023, cu 32,95%, respectic 38,4%.

:format(webp):quality(80)/https%3A%2F%2Fwww.gandul.ro%2Fwp-content%2Fuploads%2F2025%2F03%2Fatacuri-cibernetice-100.jpg)

Potrivit expertului DNSC, au fost câteva modificări în 2024, comparativ cu anul 2023, care dau tabloul „inventivității” atacatorilor ca urmare a măsurilor de contracarare din partea autorităților.

Au fost scăderi semnificative pe segmentele:

- Phishing (-21%): Declinul se datorează în principal campaniilor de educare a utilizatorilor, dar și a demersurilor efectuate de către DGOT pentru implementarea la scară largă a măsurilor de securizare a serverelor de email (SPF/DKIM/DMARC).

- IP infectat (-27,8%): Scăderea poate reflecta o mai bună protecție la nivel de rețea și adoptarea unor soluții de securitate mai avansate de către organizații.

- Defacement (-45,8%) și DDoS (-38,5%): Aceste scăderi indică o îmbunătățire a monitorizării serverelor și a protecției împotriva atacurilor volumetrice, companiile adoptând din ce în ce mai mult servicii de protecție.

Pe de altă parte, se observă creșteri semnificative pentru:

- Fraude (+40,2%): Creșterea poate fi atribuită drept consecință la intensificarea atacurilor ce utilizează tehnici de spoofing telefonic și a schemelor de tip investiții financiare, care exploatează încrederea victimelor prin oportunități financiare false promovate agresiv. Creșterea numărului de fraude ar putea fi influențată și de aparițiile Directoratului în spațiul public, încurajând raportarea acestora.

- Malware (+286.8%) și Aplicații Compromise (+125%): Acest trend arată o evoluție a atacurilor asupra aplicațiilor și exploatarea unor noi vulnerabilități critice în infrastructura IT&C.

- Bruteforce (+30,3%) și Cont Compromis (+21%): Creșterea poate fi legată de numărul tot mai mare de atacuri automate, dar și de implementarea slabă a autentificării multifactoriale.

Primăvara, sezonul preferat al hackerilor

Datele DNSC indică o frecvență mai mare a evenimentelor de securitate cibernetică relevante, extrase din senzorii de detecție instalați sau configurați de către DNSC.

Cele 27.079.485 de astfel de evenimente în 2024 sunt defalcate astfel:

- 1 ianuarie – 30 aprilie: 12.297.634;

- 1 mai – 31 august: 6.904.296;

- 1 septembrie – 31 decembrie: 7.877.555

Raportul pe anotimpuri este similar pentru 2023, când s-a înregistrat un total de 21.469.495 de evenimente:

- 1 ianuarie – 30 aprilie: 9.832.262

- 1 mai – 31 august: 7.241.210

- 1 septembrie – 31 decembrie: 4.396.023

În România, atacurile la nivel de rețea (L3-4) au afectat în principal industriile de gaming (47%), tehnologie (33%) și telecomunicații (20%).

În schimb, atacurile la nivel de aplicație (L7) au influențat puternic sectoare precum serviciile financiare (41%), comerțul electronic (31%) și media (28%), perturbând procesele de tranzacționare și livrarea de conținut.

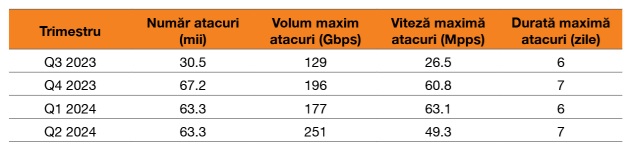

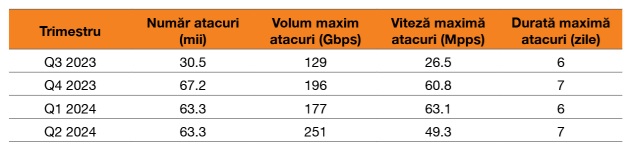

Conform datelor DNSC, numărul de atacuri de tip DdoS s-a dublat în al patrulea trimestru din 2023 față de cel precedent și s-a menținut la un nivel de peste 60.000 de atunci.

Potrivit expertului DNSC, raportul BIS 2025 evidențiază următoarele cauze principale care au dus la creșterea numărului de atacuri cibernetice:

- accesul facil la instrumente de atac DDoS;

- extinderea dispozitivelor IoT nesecurizate;

- disponibilitatea unor instrumente complexe de atac;

- instabilitatea geopolitică.

Tendințele la nivelul Uniunii Europene – implicit România – sunt evidențiate în Raportul ENISA (iunie 2023 – iunie 2024):

- Atacurile DDoS (Distributed Denial-of-Service) au devenit cele mai raportate, reprezentând 41,1% din totalul incidentelor, depășind ransomware-ul.

- Ransomware-ul rămâne o amenințare majoră, reprezentând 25,79% din incidente, iar modelul Ransomware-as-a-Service (RaaS) a facilitat accesul la acest tip de atac pentru un număr mai mare de infractori cibernetici.

- Hacktivismul a cunoscut un nou val de intensificare începând cu războiul Rusia – Ucraina, atacurile cibernetice fiind utilizate pentru susținerea cauzelor politice.

- Compromiterea datelor a crescut cu 78% față de anul 2022. Această tendință, care fusese relativ stabilă în 2022, a revenit pe un trend ascendent în 2023-2024.

- În perioada analizată, 19.754 de vulnerabilități au fost identificate la nivelul UE, dintre care 9,3% sunt critice.

- A fost observată o creștere semnificativă a dezinformării asistate de inteligența artificială, inclusiv utilizarea deepfake-urilor pentru manipularea opiniei publice și perturbarea proceselor politice.

Un sfert din utilizatori, victime ale unui incident de securitate cibernetică în ultimul an

În același context, expertul DNSC citează un studiu publicat de Bitdefender (aprilie 2024), care arată că 24% dintre utilizatori au fost victimele unui incident de securitate cibernetică în ultimele 12 luni. Principalele tipuri de atacuri raportate de utilizatori includ:

- Înșelătorii prin SMS (smishing) – 45% dintre respondenți au fost vizați de astfel de atacuri.

- Tentative de fraudă – 44% dintre respondenți au întâmpinat tentative de fraudă.

- Phishing prin e-mail – 42% dintre respondenți au fost supuși atacurilor de tip phishing.

- Expunerea datelor personale – 27% dintre respondenți și-au văzut informațiile personale compromise.

- Infectarea cu viruși/malware – 18% dintre respondenți au fost afectați.

- Doxxing (expunerea publică a datelor personale) – 9% dintre respondenți au fost victime ale acestui tip de atac.

Probleme de securitate în gestionarea parolelor, conform studiului Bitdefender:

- 37% dintre utilizatori își notează parolele pe suport fizic sau digital nesecurizat.

- 34% reutilizează aceeași parolă pentru mai multe conturi.

- 17% folosesc funcțiile de completare automată a parolelor în browsere.

- Doar 23% utilizează un manager de parole dedicat.

Recomandările DNSC pentru prevenție și reacție

Potrivit lui Cezar Bărbuceanu, având în vedere aceste evoluții, Directoratul Național de Securitate Cibernetică recomandă adoptarea unor măsuri proactive pentru protejarea împotriva atacurilor cibernetice:

- actualizarea constantă a sistemelor IT pentru eliminarea vulnerabilităților exploatabile;

- implementarea autentificării multifactor (MFA) pentru protejarea conturilor și a accesului la date sensibile;

- creșterea gradului de conștientizare a utilizatorilor prin programe de training care să reducă riscul de phishing și atacuri de inginerie socială;

- adoptarea unor soluții de securitate avansată, inclusiv detecție și răspuns la incidente (MDR), protecție împotriva ransomware și monitorizare a rețelelor în timp real;

- revizuirea și consolidarea politicilor de gestionare a parolelor, astfel încât utilizatorii să adopte practici sigure, precum utilizarea unui manager de parole și evitarea reutilizării acestora;

- Protejarea împotriva atacurilor DDoS, prin implementarea unor soluții de filtrare a traficului și parteneriate cu furnizorii de servicii de protecție anti-DDoS.

Sursa foto: Envato Elements – caracter ilustrativ

CITEȘTE ȘI:

Atac CIBERNETIC la Electrica. „Recomandăm consumatorilor noștri să fie atenți la orice mesaje suspecte primite”. Precizările Ministerului Energiei

Datele personale a peste cinci milioane de români, scoase la vânzare de un grup de hackeri. DNSC: „Există și posibilitatea unor tentative de tip scam”

:format(webp):quality(80)/https%3A%2F%2Fwww.gandul.ro%2F%2Fwp-content%2Fuploads%2F2025%2F03%2Fwhatsapp-image-2025-03-19-at-18-29-30.jpeg)